|

Dịch vụ RÀ QUÉT VÀ BÓC TÁCH MÃ ĐỘC |

GIỚI THIỆU

Dịch vụ rà quét và bóc tách mã độc giúp doanh nghiệp, tổ chức phân tích, phát hiện ra mã độc đang tồn tại trong hệ thống, ứng dụng hoặc tệp tin và đồng thời giúp loại bỏ mã độc, phần mềm độc hại cùng các tác nhân gây hại khác nhằm đảm bảo an toàn cho hệ thống và dữ liệu của đơn vị mình.

LỢI ÍCH CỦA DỊCH VỤ

- Phát hiện các mã độc, mối đe dọa nằm vùng: bao gồm mã độc thông thường, mã độc độc hại tấn công có chủ đích (APT), rootkit, phần mềm độc hại mức firmware,...

- Phân tích và hiểu mã độc: bằng cách nghiên cứu cấu trúc và hành vi của mã độc, những lỗ hổng và điểm yếu của hệ thống có thể được xác định để ngăn chặn và khắc phục.

- Loại bỏ mã độc: Thực hiện cô lập, bóc tách và loại bỏ mã độc khỏi hệ thống một cách an toàn và đáng tin cậy. Quá trình này có thể bao gồm việc xóa, cách ly hoặc sửa chữa các tệp tin, module hoặc phần mềm bị nhiễm mã độc.

- Đánh giá và bảo mật: đánh giá sự tác động của mã độc và đề xuất các biện pháp bảo mật để ngăn chặn tình trạng tương tự xảy ra trong tương lai. Điều này có thể bao gồm cải thiện chính sách bảo mật, áp dụng các giải pháp phòng ngừa và nâng cao khả năng phát hiện và phản ứng nhanh chóng.

- Bảo vệ dữ liệu và hệ thống: bằng cách loại bỏ mã độc và thực hiện các biện pháp bảo mật phù hợp, mục tiêu này đảm bảo tính toàn vẹn, sẵn sàng và bảo mật cho hệ thống, dữ liệu khỏi các cuộc tấn công và tổn thất do mã độc gây ra. Đưa ra các đề xuất để ngăn chặn, phát hiện sự xâm nhập và tấn công của các phần mềm độc hại.

TÍNH NĂNG CỦA DỊCH VỤ

- Bảo vệ đa lớp: giải pháp sử dụng nhiều công nghệ tiên tiến bao gồm máy học, phân tích hành vi và thông tin tình báo an ninh mạng để phát hiện và phân loại các mối đe dọa an toàn thông tin tiềm ẩn.

- Quản lý tập trung: cung cấp bảng điều khiển và giám sát tập trung, cho phép đội ngũ bảo mật giám sát và quản trị các thông số bảo mật từ nhiều nguồn. Giải pháp cũng tự động tương quan các sự kiện liên quan, giảm thiểu khối lượng công việc của các phân tích viên, tăng hiệu suất và tốc độ phản ứng trước các sự cố an toàn thông tin.

- Áp dụng thành tựu của công nghệ AI (Artificial intelligence): sử dụng công nghệ trí tuệ nhân tạo và học máy (Machine Learning) để phân tích dữ liệu mạng. Sử dụng thuật toán tiên tiến và xử lý thông tin theo thời gian thực để tạo ra các báo cáo chi tiết và phân tích chính xác về hiện trạng mạng.

- Có khả năng phát hiện mạng phức tạp: xử lý các mạng lớn và phức tạp, bao gồm cả mạng viễn thông và hệ thống mạng trọng yếu OT/IoT. Phát hiện, theo dõi các mô hình lưu lượng mạng khác nhau giúp người quản trị hiểu và bảo vệ mạng của đơn vị mình.

- Tự động phản ứng: tự động phản ứng sự cố, phối hợp với các giải pháp bảo mật, cho phép đội ngũ chuyên trách tự động hóa các tác vụ và quy trình.

- Giao diện người dùng thân thiện: dễ sử dụng, truy cập và hiểu thông tin từ các báo cáo và phân tích mạng.

- Hỗ trợ quản lý rủi ro: không chỉ giúp phát hiện các mối đe dọa tiềm năng trong mạng mà còn cung cấp khả năng đánh giá và quản lý rủi ro. Điều này giúp tổ chức xác định các vấn đề bảo mật quan trọng và triển khai biện pháp phòng ngừa hiệu quả.

- Tính năng phân tích chuyên sâu: có bức tranh toàn diện về cấu trúc và hoạt động của mạng. Bằng cách hiển thị thông tin mạng dưới dạng biểu đồ và sơ đồ tương tác, người dùng có thể dễ dàng nhận ra các mô hình lưu lượng và mối quan hệ giữa các thành phần mạng.

- Hỗ trợ công nghệ DPI (Deep packet inspection): để phân tích chi tiết các gói tin mạng trong thời gian thực giúp hiểu rõ hơn về các hoạt động mạng, bao gồm cả các ứng dụng và giao thức đang được sử dụng để phát hiện các mối đe dọa tiềm ẩn như mã độc, mã độc tống tiền (ransomware), phishing và các hình thức tấn công mạng khác. Đồng thời cũng cung cấp khả năng phân tích dữ liệu logs để xác định các rủi ro bảo mật.

- Tích hợp với các công cụ bảo mật khác: cung cấp khả năng tích hợp với các giải pháp bảo mật đã có của tổ chức, bao gồm các hệ thống SIEM (Security Information and Event Management), TIP (Threat Intelligence Platform), IdP (Identity Provider), tường lửa, hoặc thông qua REST API cho phép tổ chức cải thiện được mức độ bảo mật và tăng cường khả năng bảo vệ của mình.

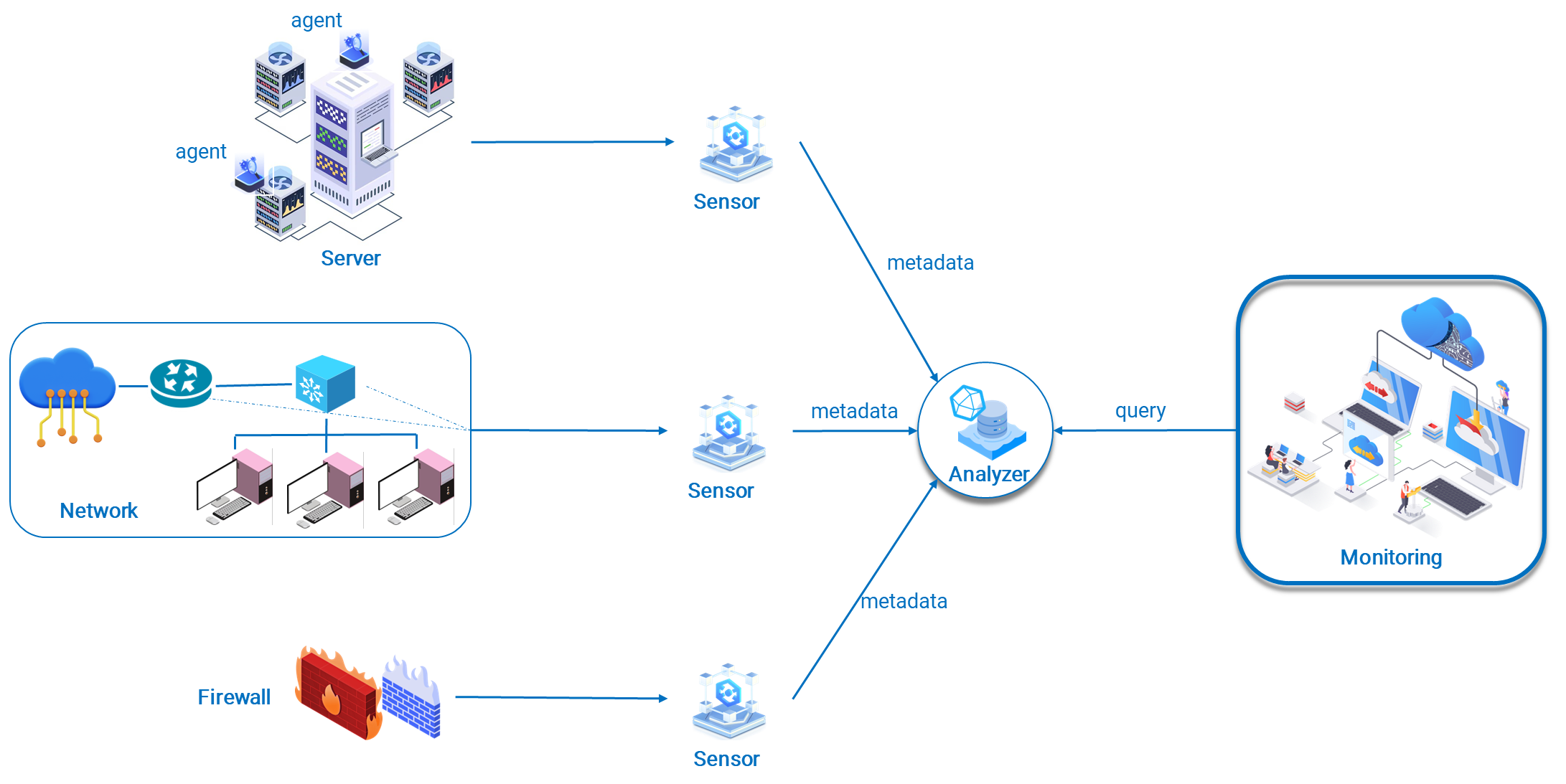

Mô hình triển khai

- Hỗ trợ triển khai dạng mô hình client – server, tổng hợp thông tin meta-data từ đơn vị gửi về Trung tâm để phục vụ cho phân tích, báo cáo.

- Triển khai không làm thay đổi hiện trạng hạ tầng mạng của đơn vị.

- Đảm bảo dữ liệu thu thập không được chia sẻ, lưu trữ trên các nền tảng public cloud.

- Có khả năng mở rộng và linh hoạt trong triển khai: có thể áp dụng cho các mạng có quy mô từ nhỏ đến lớn và hỗ trợ nhiều kiến trúc mạng bao gồm mạng viễn thông và hệ thống mạng trọng yếu.

- Thực hiện bóc tách mã độc phát hiện được từ kết quả tổng hợp, báo cáo thu thập được.

- Thực hiện đề xuất các giải pháp đảm bảo an toàn thông tin, hạn chế lây nhiễm, phát tán mã độc trong mạng của khách hàng.

Các bước thực hiện

- Bước 1: Khảo sát hạ tầng CNTT của tổ chức/doanh nghiệp để cài đặt máy chủ collector, sensor, sao chép lưu lượng mạng.

- Bước 2: Cài đặt phần mềm rà quét, bóc tách mã độc cho các máy chủ collector, sensor.

- Bước 3: Cấu hình kết nối sao chép lưu lượng mạng về cho sensor và kết nối sensor đến collector.

- Bước 4: Giám sát các bất thường trên vùng mạng có hệ thống cần rà quét.

- Bước 5: Rà soát phát hiện các đối tượng nhiễm mã độc.

- Bước 6: Thực hiện bóc tách mã độc: Làm sạch, phân tích điều tra và thắt chặt an toàn thông tin trên các hệ thống.

- Bước 7: Xây dựng thống kê, báo cáo các kết quả rà quét, bóc tách mã độc đã thực hiện.

- Bước 8: Tư vấn giải pháp đảm bảo an toàn thông tin, tránh lây nhiễm/phát tán mã độc trong mạng.

BẠN QUAN TÂM ĐẾN VẤN ĐỀ BẢO MẬT?

Hãy để các chuyên gia của chúng tôi tư vấn giúp bạn!